Un equipo de seguridad promedio recibe diariamente 3.000 notificaciones y esta cifra aumentó en casi 20% el año pasado. La revisión de alertas les está costando a las empresas un promedio de $1.5 millones en gastos generales al año y la mayoría de CISOs han admitido haber tenido problemas para administrar el creciente número de notificaciones.

Desde sus inicios, Lumu ha ofrecido una solución fácil de usar que alivia drásticamente la fatiga de revisar alertas al ir más allá de los Indicadores de Compromiso (IoC) y alertar a sus equipos únicamente cuando un dispositivo está siendo contactado por infraestructura adversaria. Actualmente, hemos fortaleciendo esta funcionalidad al incluir datos robustos sobre el contexto de los incidentes de compromisos confirmados, los cuales les permiten a los equipos de seguridad implementar la respuesta precisa y rápida.

El contexto ayudará a responder preguntas como:

- ¿Cómo se propaga el compromiso?

- ¿Cuál es el objetivo del atacante?

- ¿Esto está sucediendo en otro lugar?

- ¿Por cuánto tiempo se ha presentado esto?

Hoy en día, la mayoría de las tecnologías de monitoreo no brindan este tipo de contexto. Se necesita, en el mejor escenario, invertir mucho tiempo y esfuerzo en la creación de reglas, aplicando condiciones, entre otras cosas. Con Lumu no es así.

Por qué esto es importante para los equipos de seguridad

Los equipos de seguridad tienen dos prioridades: mitigar las amenazas tan pronto como sea posible y tomar decisiones estratégicas para evitar estas amenazas en el futuro.

Para mitigar amenazas, se combinan varias acciones como, por ejemplo, intentar bloquear la infraestructura adversaria, aprender más sobre el tipo de amenaza, evaluar el alcance del problema en la organización e identificar cuáles dispositivos son afectados. Todo esto toma tiempo y Lumu ofrece un solo lugar para comprender el compromiso, lo cual es clave a la hora de responder ante incidentes.

Después de la mitigación, lo siguiente es tomar decisiones estratégicas que deben incluir documentación sobre el ataque y las técnicas empleadas, revelar la historia detrás del compromiso, ajustar las guías tácticas de respuesta a incidentes e identificar si se requieren estrategias de prevención a largo plazo. Con el contexto brindado por Lumu, tomar decisiones objetivas finalmente es posible en términos de ciberseguridad.

Cómo Lumu brinda contexto mejorado de compromisos

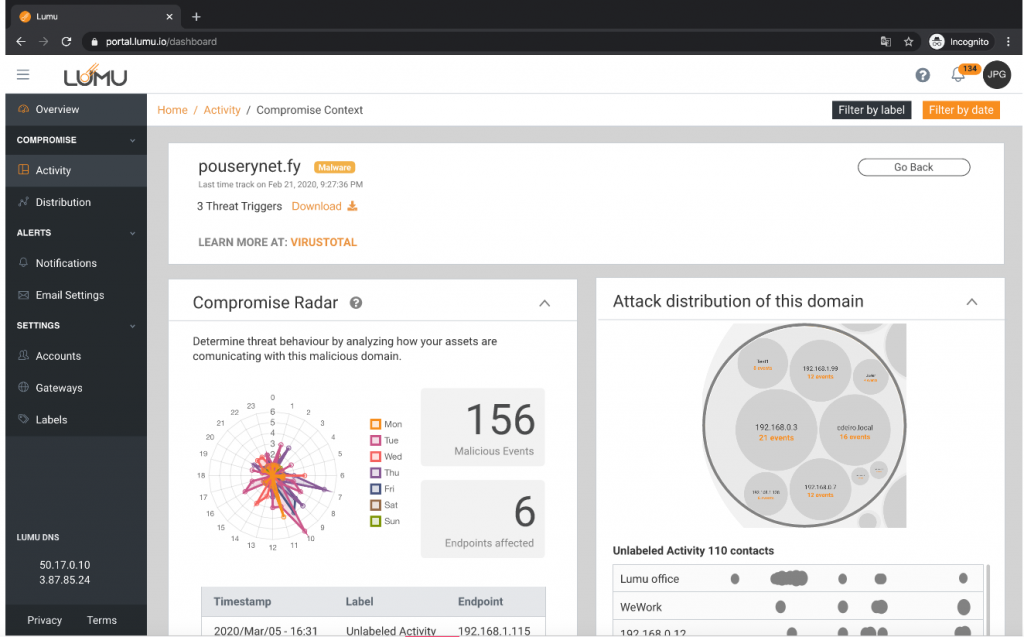

Para abordar este problema, Lumu presenta Compromise Context para ayudarle a ser más eficiente y efectivo en sus operaciones diarias.

Compromise Context les permite a las organizaciones enriquecer la información de compromisos confirmados y comprender cómo el ataque se mueve, cuál es la distribución del compromiso, cuál es el comportamiento del compromiso y muchos aspectos más.

Ahora, al incluir inteligencia interna y de terceros, su equipo ya no tiene que comenzar a buscar información, todo está en un solo lugar.

Cómo aplicar ahora este contexto en su organización con Lumu

Supongamos que recibe una alerta de un compromiso dentro de su organización. ¿Cómo decidirá qué es crítico para la organización?

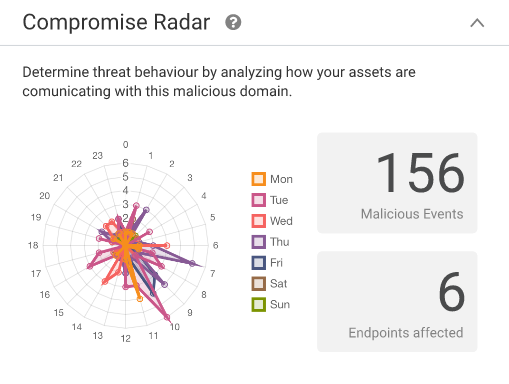

- Revise el Compromise Radar™ para ver cuántos eventos maliciosos y afectaciones se presentan y para identificar el comportamiento. El Compromise Radar™ les permite a los analistas de seguridad separar rápidamente eventos de contacto ocasional de los compromisos persistentes y automatizados que tienen el poder de causar daño a la organización.

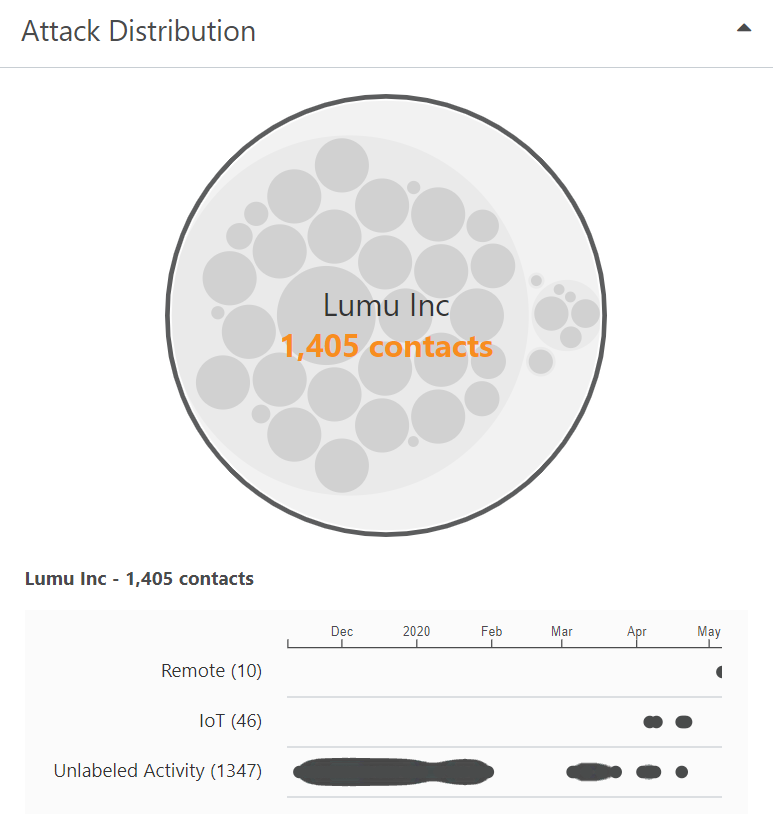

- Revise la distribución de ataques. Si ve que sus entornos críticos como SWIFT, PCI-DSS, IOTs, redes OT, entre otros son afectados, tome acción inmediata. Además vea cómo se está propagando el compromiso dentro de su organización; ¿comenzó en el área financiera y se movió lateralmente hacia su entorno crítico?

- Reúna más información acerca del compromiso con la ayuda de artículos relacionados que cubren esta amenaza y son escritos para investigadores de seguridad de todo el mundo, además de guías tácticas de respuesta a incidentes. Nuestras guías se basan en el marco NIST y sugieren pasos para responder ante los ataques.

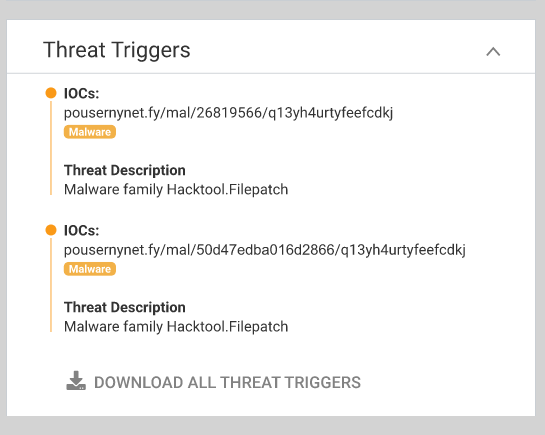

- En Threat Triggers, descubra porqué Lumu clasificó el evento como un compromiso y descargue recursos que facilitan la configuración de políticas que contienen estos compromisos utilizando su actual estrategia de ciberseguridad.

- Dedique tiempo para entender el compromiso con el fin de tomar decisiones estratégicas y así minimizar el riesgo de estas amenazas en el futuro.

El conocimiento es poder y Compromise Context de Lumu pone ese poder a su disposición. Potencie su poder de respuesta a incidentes al encontrarse con perspectivas sin precedentes en el Portal de Lumu.